La révolution de l'accès à distance : comment gérer le personnel aujourd'hui ?

D’année en année, les méthodes de travail au sein des organisations sont en perpétuel mouvement. Une révolution est donc en train d’apparaître, celle du travail à distance.

Ce mode de travail, qui dispose maintenant d’une très belle notoriété, oblige les organisations à adapter la sécurité de leurs données et de leurs accès. Ces nouvelles dispositions doivent permettre aux employés de pouvoir accomplir leurs tâches respectives à distance tout en protégeant les ressources internes.

Grâce à ce eBook proposé par Akamai, vous aurez une vue d’ensemble concernant la révolution de l’accès à distance ainsi que des recommandations concernant la sécurité et la gestion du personnel de nos jours.

Trouver de nouvelles façons d’accéder aux applications

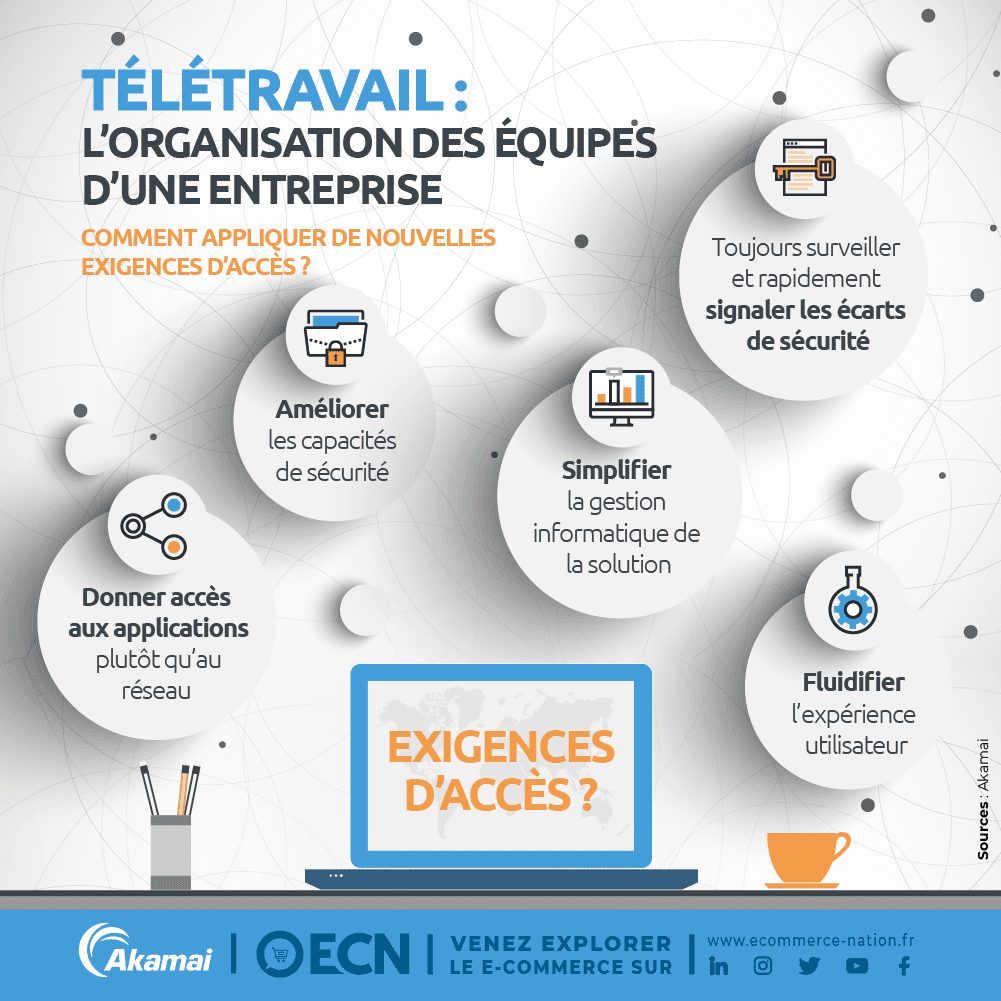

Le travail au sein des entreprises connaît de nombreux changements radicaux. Les travailleurs ne sont plus tous présents au sein des structures et un bon nombre d’entre eux travaillent dorénavant à distance.

Dans ce contexte, les entreprises ne peuvent plus dépendre d’architectures et de solutions d’accès aux applications et données étant basées sur le périmètre.

Les technologies évoluent

De nouvelles solutions apparaissent régulièrement. La plupart d’entre-elles, basées sur le Cloud, sont massivement utilisées par les entreprises pour compenser l’évolution des méthodes de travail. Les avantages sont nombreux, comme celui d’avoir la possibilité d’utiliser des services et applications à tout moment, partout, depuis n’importe quel terminal.

Cependant et malgré l’arrivée de ces solutions, les entreprises n’ont pas abandonné leurs méthodes de travail sur site. Beaucoup d’entre-elles utilisent des techniques multi-cloud pour combiner leur architecture sur site, sur le Cloud privé et sur le Cloud public. L’accès à ces applications doit suivre le rythme, tant sur l’expérience applicative qui a pour but de fournir à chaque utilisateur l’accès en sécurité aux ressources pertinentes, que pour la sécurité ou tout simplement pour les coûts engendrés.

Les travailleurs en évolution

Le temps où un employé passait toute sa carrière au sein d’une même organisation et travaillait à horaires réguliers, les mêmes jours de la semaine et au même endroit est révolu. Aujourd’hui, les travailleurs sont mobiles, distants, atypiques et parfois des tiers. De plus, ces travailleurs sont de plus en plus nombreux puisque le nombre de télétravailleurs à domicile a évolué de 140% depuis 2015.

Tous ces employés sont des utilisateurs de l’entreprise qui les embauche. Leur accès aux applications et aux ressources est indispensable. Les entreprises doivent donc contrôler ces accès pour assurer la sécurité du réseau et ainsi éviter les attaques des cybercriminels.

Une architecture Zero Trust pour sécuriser l’accès aux applications et données

Une solution d’accès d’entreprise doit permettre à chaque membre du personnel d’accéder aux applications et données pertinentes à son travail. Cependant, au vu des nouveaux profils de travailleurs, les accès ne peuvent plus être basés sur une logique de “tout ou rien”.

Par exemple, un cadre est plus légitime d’avoir accès à des prévisions ou à l’évolution des projets sensibles qu’un sous-traitant junior. Le contrôle des applications et données est donc devenu essentiel.

Zero Trust : la sécurité adaptative

Une approche Zero Trust répond parfaitement à cette problématique. L’idée même de cette solution est de lier le “toujours vérifier” et le “ne jamais faire confiance”. L’objectif est de garantir aux utilisateurs l’accès aux ressources internes dont ils ont besoin et de verrouiller l’accès aux autres ressources, non utiles pour leur travail.

Une architecture de sécurité Zero Trust permet donc de fournir un accès correctement étalonné, ainsi qu’une expérience utilisateur optimale, sur tout terminal, depuis n’importe quelle position géographique, aussi bien à l’intérieur qu’à l’extérieur de la sphère de contrôle du service informatique.

Les limites des solutions d’accès classique

L’architecture Zero Trust est donc opposée aux solutions d’accès classique. Ces dernières connaissent de nombreuses limites. Beaucoup de ces solutions sont devenues obsolètes et par conséquent inefficaces. Les organisations utilisant ces solutions sont donc davantage exposées aux risques liés à la cybercriminalité.

D’autres problèmes sont liés aux solutions d’accès classique comme les dépenses liées à l’intégration de tous les composants nécessaires à la connectivité et à la surveillance. La gestion chronophage, l’expérience utilisateur délicate et le manque de sécurité sont également des points négatifs à relever concernant les solutions d’accès classique.

Comment trouver la bonne solution ?

Les organisations sont dans la nécessité de disposer d’une solution d’accès configurable et déployable rapidement. L’expérience utilisateur doit être simple et cohérente, mais il n’est pas toujours évident de trouver la bonne solution.

La sécurité et la facilité d’intégration

Ces deux éléments sont primordiaux dans la recherche d’une solution d’accès aux applications et données. L’objectif est d’abord d’écarter les menaces en améliorant la sécurité tout en intégrant une solution évitant d’avoir à installer et gérer plusieurs équipements pour sécuriser les ressources. Cela permet aussi d’accéder à ces dernières depuis n’importe quel terminal sans logiciel supplémentaire.

L’expérience utilisateur

Comme indiqué précédemment, les utilisateurs sont de plus en plus exigeants. Les organisations doivent donc supprimer tous les processus non-essentiels. Une solution facile d’utilisation avec une interface cohérente permet une meilleure productivité et se fait plus facilement accepter par les utilisateurs. Le service assistance se verra également moins sollicité si l’expérience utilisateur est optimale.

Tout savoir sur l’accès à distance et la gestion du personnel

Si vous souhaitez en savoir plus sur la gestion du travail à distance et sur dans la sécurisation du travail de vos collaborateurs, vous pouvez télécharger ce livre blanc proposé par Akamai.

Dans cet eBook, vous trouverez de nombreux détails et conseils pour vous accompagner dans la protection des applications et données utilisées par vos collaborateurs à distance. Vous retrouverez également d’autres éléments liés à cette thématique actuelle et cruciale pour les organisations.

Téléchargement